دسته بندی مقالات

امنیت ایزابل؛ چکلیست جلوگیری از هک شدن سانترال و خداحافظی با قبضهای میلیونی

فهرست مطالب

شاید برایتان پیش آمده باشد یا از همکاران شنیده باشید: شرکتی که صبح شنبه با یک قبض تلفن ۵۰ یا ۱۰۰ میلیون تومانی مواجه شده است. اول فکر میکنند اشتباه مخابرات است، اما وقتی پرینت تماسها را میگیرند، میبینند هزاران تماس با کشورهای عجیبوغریب مثل زیمبابوه یا جزایر سیشل گرفته شده.

بله، این کابوس هک شدن ویپ است. هکرها عاشق سرورهای سانترال ایزابل هستند که درست کانفیگ نشدهاند. آنها سرور شما را پیدا میکنند، وارد میشوند و ترافیک تلفنی قاچاق را از طریق خطوط شما رد میکنند. ما در عصر ارتباطات قائمین بارها با مدیرانی صحبت کردهایم که بعد از وقوع فاجعه با ما تماس گرفتهاند. اما شما خوششانس هستید که قبل از اتفاق، دارید این مقاله امنیت ایزابل را میخوانید. بیایید قدمبهقدم درها را قفل کنیم تا هیچ غریبهای نتواند وارد شود.

تغییر پسوردهای پیشفرض؛ اولین و سادهترین سد دفاعی

شاید باور نکنید، اما هنوز هم سرورهایی را میبینیم که رمز ورود وبشان همان issabel پیشفرض است! این یعنی کلید خانه را زیر پادری گذاشتهاید.

برای امن کردن ایزابل تلفن خود، دو جا را باید همین الان تغییر دهید:

- محیط وب: وارد پنل شوید، به منوی System > Users بروید و رمز یوزر admin را عوض کنید. یک رمز طولانی شامل حروف بزرگ، کوچک و اعداد بگذارید.

- محیط کنسول (SSH): با نرمافزار پوتی (PuTTY) به سرور وصل شوید و با دستور

passwdرمز روت را تغییر دهید. اگر در کار با محیط کامندی تازه وارد هستید، مقاله عیبیابی ایزابل میتواند به شما در درک بهتر دستورات کنسول کمک کند.

پیکربندی فایروال ایزابل (IPTables)

ایزابل یک فایروال داخلی قدرتمند دارد، اما خیلیها از ترس اینکه “نکند دسترسی خودم قطع شود”، سمتش نمیروند. نترسید، اگر درست انجام دهید مشکلی پیش نمیآید.

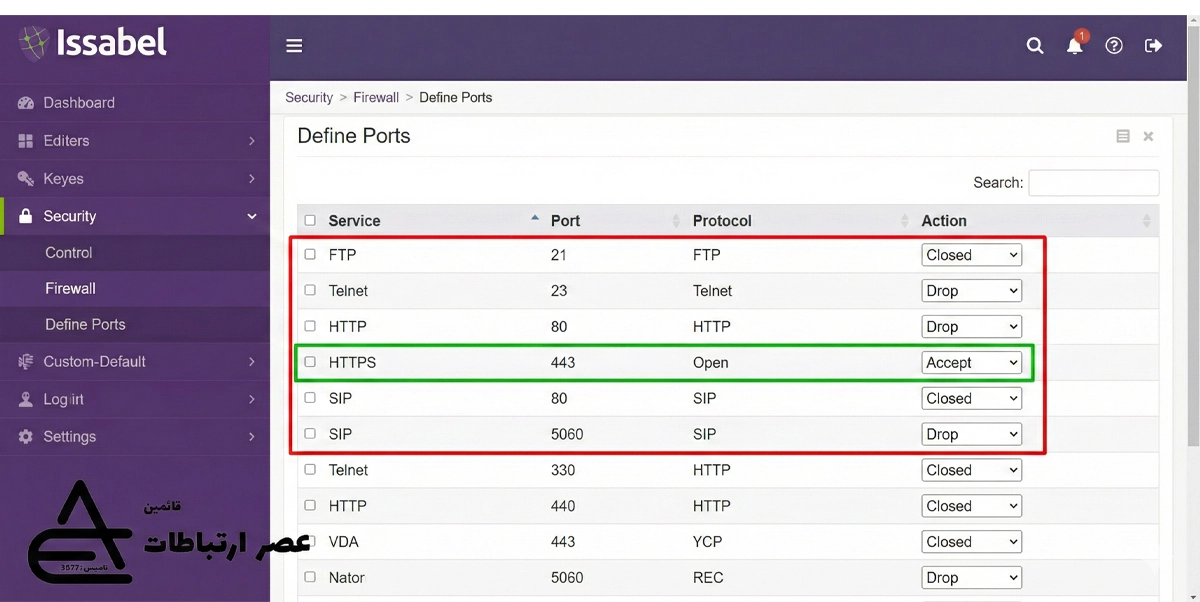

به منوی Security > Firewall بروید. قانون کلی این است: همه چیز بسته باشد، مگر اینکه لازمش داشته باشیم.

- پورتهای ضروری مثل ۴۴۳ (برای وب) و ۲۲ (برای SSH) را باز بگذارید.

- پورت ۵۰۶۰ (سیپ) را فقط برای آیپیهای ایران یا سیپ ترانک پرووایدر خود باز کنید.

- بقیه پورتها را ببندید. هیچ دلیلی ندارد دیتابیس شما از بیرون اینترنت قابل دسترسی باشد.

فعالسازی Fail2Ban (حیاتی)

Fail2Ban مثل یک نگهبان هوشیار است؛ اگر ببیند کسی ۳ بار رمز اشتباه زد، آیپی او را مسدود میکند. این سرویس در رفع مشکلات رایج ایزابل (مثل زمانی که دسترسی وب ناگهان قطع میشود) نقش کلیدی دارد.

این سرویس به طور پیشفرض روی ایزابل نصب است اما گاهی غیرفعال است. به منوی Security > Fail2Ban بروید.

- مطمئن شوید سرویس فعال (Enabled) است.

- در تب Jails، گزینههای asterisk و ssh-iptables را فعال کنید.

- نکته مهم: آیپی خودتان و دفترتان را در لیست سفید (Whitelist) بگذارید تا اگر روزی خودتان هم رمز را اشتباه زدید، پشت در نمانید.

ماژول GeoIP Blocking؛ چرا خارجیها باید سرور ما را ببینند؟

ما در ایران هستیم و مشتریان ما هم در ایران هستند. پس چرا یک آیپی از روسیه، چین یا آلمان باید بتواند صفحه لاگین ایزابل ما را ببیند؟ ۹۹ درصد حملات هکری از خارج از کشور انجام میشود. شما میتوانید با یک تنظیم ساده کل ترافیک ورودی غیر از ایران (IR) را مسدود کنید. اگر در مرحله نصب ایزابل ۴ روی VMware هستید، حتماً از کارشناسان بخواهید این قابلیت را برایتان فعال کنند.

امنیت داخلیها؛ پاشنه آشیل سیستم

گاهی سرور امن است، اما داخلیِ روی میزِ منشی هک میشود! چطور؟ هکرها با ابزارهای اسکنر، داخلیهایی را پیدا میکنند که رمزشان ساده است (مثل ۱۲۳۴).

برای جلوگیری از این اتفاق دو کار انجام دهید:

- رمزهای پیچیده (Secret): وقتی داخلی میسازید، ایزابل خودش یک رمز طولانی پیشنهاد میدهد. همان را نگه دارید و به رمزهای ساده مثل ۱۰۰ یا ۱۲۳۴ تغییرش ندهید.

- محدود کردن IP (Permit/Deny): این شاهکلید امنیت داخلیهاست. در تنظیمات هر داخلی، بخشی به نام Permit و Deny وجود دارد.

-

- در Deny بنویسید: ۰.۰.۰.۰/۰.۰.۰.۰ (یعنی هیچکس حق ندارد وصل شود).

- در Permit بنویسید: ۱۹۲.۱۶۸.۱.۰/۲۵۵.۲۵۵.۲۵۵.۰ (فقط کسانی که در شبکه داخلی شرکت هستند اجازه دارند وصل شوند). با این کار، حتی اگر هکر رمز داخلی شما را هم بداند، چون آیپیاش با آیپی شبکه شما فرق دارد، نمیتواند رجیستر شود.

لایه دوم امنیت: تنظیمات پیشرفته (برای حرفهایها)

تا اینجا ۵۰ درصد راه را رفتهایم. اما اگر میخواهید خیالتان راحت شود که حتی هکرهای سمج هم دست خالی برمیگردند، این تنظیمات تکمیلی را انجام دهید:

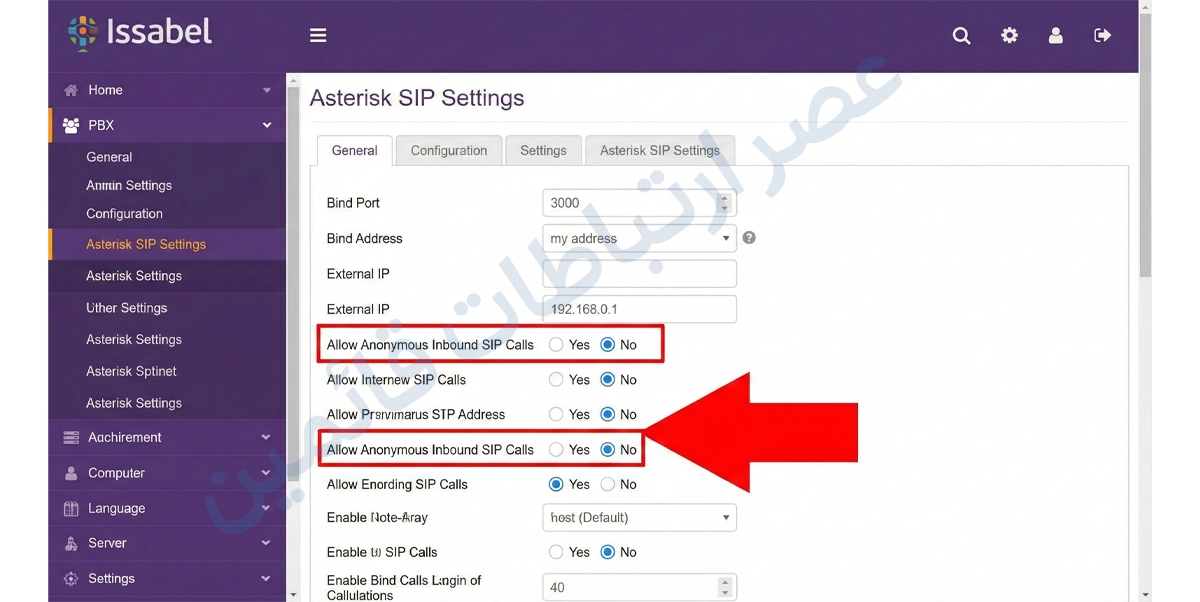

۱. بستن تماسهای ناشناس (Anonymous SIP Calls)

به طور پیشفرض، استریسک ممکن است به تماسهای “مهمان” که احراز هویت نشدهاند اجازه ورود دهد. این یعنی هکر میتواند بدون دانستن رمز عبور، تماس بگیرد! به مسیر PBX > PBX Configuration > Asterisk SIP Settings بروید و گزینه Allow Anonymous Inbound SIP Calls را حتماً روی No قرار دهید.

۲. تغییر پورتهای پیشفرض (پنهانسازی هوشمند)

رباتهای هکر معمولاً فقط پورتهای استاندارد را اسکن میکنند (۵۰۶۰ برای SIP و ۲۲ برای SSH).

- در فایل sip_general_custom.conf یا تنظیمات SIP Settings، پورت را به عددی مثل ۵۰۸۸ تغییر دهید.

- پورت SSH را در فایل کانفیگ لینوکس به عددی مثل ۲۰۲۲ تغییر دهید. همین کار ساده، شما را از تیررس ۹۰٪ حملات کور خارج میکند.

۳. رمزگذاری روی تماسهای خروجی (Outbound Route PIN)

فرض محال که محال نیست؛ اگر هکر توانست وارد سیستم شود، نگذارید تماس بگیرد! در تنظیمات Outbound Routes (مخصوصاً مسیری که برای تماس موبایل یا خارج کشور ساختهاید)، در فیلد Password یک رمز بگذارید. اینطوری حتی اگر داخلی شما هک شود، برای گرفتن تماس خارجی نیاز به رمز دوم است که هکر آن را ندارد.

۴. خداحافظی با HTTP ناامن

وقتی آدرس ایزابل را در مرورگر میزنید، اگر قفل سبز (HTTPS) را نبینید، یعنی رمز عبور شما به صورت متن ساده در شبکه حرکت میکند. همیشه از https:// برای ورود استفاده کنید، حتی اگر مرورگر خطا دهد (Certificate Warning)، باز هم امنتر از HTTP خالی است. اگر از ماژول کال سنتر ایزابل استفاده میکنید، حتماً دسترسی اپراتورها به کنسول را محدود و مانیتور کنید

جمعبندی: امنیت یک فرآیند است، نه یک محصول

این چکلیست، سیستم شما را در برابر ۹۵ درصد حملات رایج بیمه میکند. یادتان باشد در زمان خرید سرور ایزابل، پایداری و امنیت باید در اولویت باشند. اگر هنوز بین انتخاب سیستمها تردید دارید، مقاله مقایسه ایزابل، FreePBX یا پاناسونیک را بخوانید تا با دید بازتری وارد دنیای ویپ شوید.

امنیت چیزی نیست که یک بار انجام دهید و فراموشش کنید. هکرها هر روز روشهای جدیدی پیدا میکنند. این چکلیست، سیستم شما را در برابر ۹۵ درصد حملات رایج بیمه میکند. اما همیشه باید لاگها را چک کنید و هوشیار باشید.

اگر حس میکنید انجام این تنظیمات پیچیده است یا نگرانید که دسترسی خودتان را قطع کنید، تیم فنی ما در عصر ارتباطات قائمین آماده است تا امنیت سرور شما را بررسی و تضمین کند. یادتان باشد هزینه امنیت، همیشه کمتر از هزینه خسارت هک شدن است.

سوالات متداول (FAQ)

۱. چگونه بفهمم ایزابل من هک شده است؟

نشانههای رایج هک شدن عبارتند از: کند شدن شدید سیستم، تماسهای ناشناس در گزارش تماسها (CDR)، ایجاد داخلیهای عجیب که شما نساختهاید، و البته بالا رفتن غیرعادی قبض تلفن.

۲. آیا تغییر پورت پیشفرض وب و SSH امنیت را بالا میبرد؟

بله، تغییر پورت (مثلاً SSH از ۲۲ به ۲۰۲۲) جلوی رباتهای اسکنر خودکار را میگیرد، اما برای هکرهای حرفهای مانع بزرگی نیست. این کار باید در کنار فایروال و Fail2Ban انجام شود.

۳. Fail2Ban آیپی خودمان را مسدود کرده، چه کنیم؟

باید از طریق کنسول مستقیم سرور (یا اگر مجازی است، کنسول VMware) وارد شوید و سرویس Fail2Ban را موقتاً استاپ کنید یا با دستورات خط فرمان، آیپی خود را از لیست سیاه خارج (Unban) کنید.

۴. آیا استفاده از VPN برای اتصال به ایزابل ضروری است؟

بله، امنترین روش برای دسترسی به ایزابل از بیرون شرکت، استفاده از تانل یا VPN است. به هیچ وجه پورت وب یا SSH ایزابل را مستقیم روی اینترنت باز نگذارید.

۵. پسورد Root را فراموش کردهام، راهی برای بازیابی هست؟

اگر دسترسی فیزیکی یا کنسول به سرور دارید، میتوانید با ریبوت کردن و وارد شدن به حالت Single User Mode در لینوکس، پسورد روت را ریست کنید. اما این کار نیاز به دانش لینوکسی دارد.

برای دریافت مشاوره و سفارش، همین حالا با ما تماس بگیرید:

نکته: برای تماس مستقیم روی کلمه (کلیک کنید) ضربه بزنید.